Любая организация создаёт, собирает и хранит информацию: от общедоступных сведений до личных данных клиентов. Чем сложнее инфраструктура компании, тем выше риск утечки данных и кибератак.

Система защиты информации будет работать эффективно, если правильно организовать работу по выявлению событий информационной безопасности и своевременному реагированию на инциденты. Эту непростую задачу поможет решить центр мониторинга и реагирования на инциденты ИБ.

В статье разберем, какие задачи сегодня выполняет центр мониторинга информационной безопасности.

Непрерывный мониторинг событий и инцидентов безопасности

Непрерывный мониторинг является основной задачей всех центров мониторинга. Он подразумевает под собой выявление подозрительных действий, способных оказать негативное воздействие на бизнес-процессы организации, а также реагирование на них. Так центр мониторинга обеспечивает постоянный контроль происходящих событий в инфраструктуре.

Однако нужно понимать, что мониторинг – это пассивный метод обеспечения безопасности, так как SOC-аналитик при выявлении инцидента чаще всего не может самостоятельно устранить его, а лишь уведомляет клиента о потенциально опасной ситуации в его инфраструктуре. Действие по уведомлению и реагированию проводятся вручную.

На сегодняшний день активно развиваются технологии, позволяющие реагировать на инциденты автоматически. Однако используются они далеко не всеми и не всегда. Низкий процент внедрения таких решений связан с тем, что автоматизация реагирования требует на первоначальном этапе приведения в порядок всей инфраструктуры, что является очень трудоемкой задачей. Иными словами, необходимо выявить ключевые бизнес-процессы, выяснить, какие активы за них отвечают, определить типовое для них поведение. И только после этого, на основании получившейся модели, можно прописать реакцию таких технологий на нелегитимные действия в инфраструктуре.

Что произойдёт, если внедрить систему реагирования без подготовки инфраструктуры? Многие легитимные действия, влияющие на бизнес-процессы, могут быть заблокированы по ошибке, так как система реагирования будет считать особенности инфраструктуры опасными действиями. В рамках непрерывного мониторинга задача SOC-специалистов – своевременно выявить нарушение и предоставить рекомендации по устранению ошибки, а задача ответственного лица – выполнить эти рекомендации на практике.

Поэтому обеспечение безопасности подразумевает тесное взаимодействие ИТ и ИБ-подразделений.

Контроль за состоянием защищенности инфраструктуры

Это вторая задача после организации непрерывного выявления событий и инцидентов информационной безопасности.

В рамках контроля защищенности проводятся 3 мероприятия: инвентаризация инфраструктуры, поиск уязвимостей и тестирование на проникновение.

Например, на контроллере домена есть уязвимость, позволяющая удаленно выполнить произвольный код. С точки зрения безопасности правильно не просто зафиксировать эксплуатацию уязвимости и сообщить о ней в виде инцидента ИБ, а выявить её заранее и помочь устранить. С этой целью центрами мониторинга, как правило, предлагается проводить периодически анализ уязвимостей.

То же самое можно сказать и о тестировании на проникновение (пентесте). Инфраструктура – живой организм. Она непрерывно развивается и меняется, а система защиты должна адаптироваться под эти изменения. Но для того, чтобы проверить, насколько корректно система защиты была адаптирована, а также оценить ее текущую эффективность, важно проводить тестирование на проникновение: имитировать действия злоумышленника с целью оценки его потенциала.

Анализ трендов и прогноз возможных векторов атак

Для того, чтобы быть всегда готовым к противодействию атакам, необходимо постоянно анализировать актуальные киберугрозы, используемые хакерами инструменты, а также возможные вектора атак. И это еще одна задача центра мониторинга.

Вспомним начало развития технологий искусственного интеллекта. Многие скептически относились к тому, что ИИ активно войдет в жизнь человека. Однако спустя время, новые технологии начали использовать не только обычные пользователи, но и злоумышленники.

Мораль здесь такова, что любую новую технологию можно использовать как во благо, так и во вред. Поэтому ИБ-специалистам необходимо исследовать новые тренды и прогнозировать, как с помощью новых технологий злоумышленники смогут атаковать информационные ресурсы.

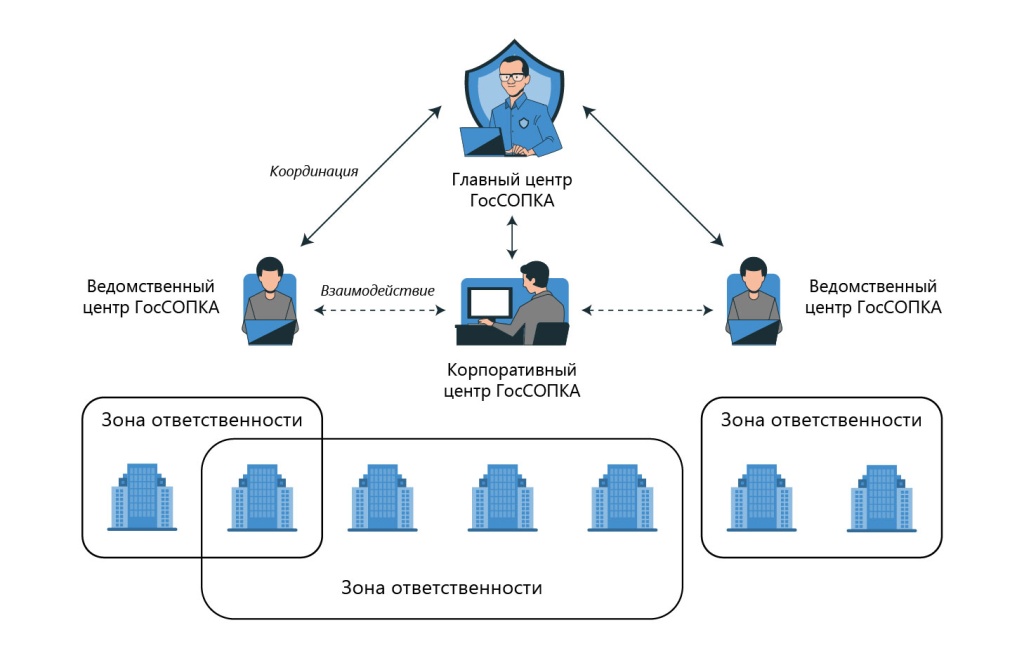

Взаимодействие с ГосСОПКА

Ещё одна задача центра мониторинга — организация взаимодействия с ГосСОПКА. Не все центры мониторинга могут осуществлять данную функцию, так как для этого нужно стать корпоративным или ведомственным центром ГосСОПКА.

Такой функционал актуален для субъектов КИИ (критической информационной инфраструктуры), так как им в соответствии со 187-ФЗ необходимо передавать сведения в ГосСОПКА о компьютерных атаках и всех происходящих в инфраструктуре инцидентах.

Организация может самостоятельно передавать сведения, а может выполнять взаимодействие через центр мониторинга. Это быстрый и удобный формат работы. Специалисты центра мониторинга непрерывно выявляют события информационной безопасности и при подтверждении инцидента направляют информацию о нем в ГосСОПКА.

Организации, не являющиеся субъектами КИИ, также могут передавать сведения, но уже на добровольной основе.

Кроме перечисленных функций центр мониторинга может выполнять и ряд других задач, связанных с информационной безопасностью. Например, ликвидация последствий, расследование инцидентов со сбором образцов и выявлением причинно-следственных связей, взаимодействие с правоохранительными органами и др.

Итак, в статье мы постарались раскрыть задачи, которые реализует центр мониторинга информационной безопасности в своей деятельности. Это организация непрерывного мониторинга событий и инцидентов безопасности, контроль за состоянием защищенности инфраструктуры, анализ трендов и прогноз возможных векторов атак, взаимодействие с ГосСОПКА.

При этом основной сутью любого центра мониторинга остается обеспечение непрерывной безопасности в инфраструктуре контролируемой организации.